OSINT en Ajedrez: El secreto detrás de las medallas de España en la Olimpiada

Author: Isaac Lozano Osorio

Ajedrez, OSINT e IA aplicada al alto rendimiento

Idea principal

Isaac, investigador de la URJC y fundador de varias startups relacionadas con ciberseguridad, explica cómo montó junto a la Federación Española de Ajedrez un sistema completo de preparación para la Olimpiada de ajedrez de Budapest 2024. El proyecto mezcla infraestructura cloud, análisis de patrones con IA y técnicas de OSINT para sacar los nicks online de jugadores rivales.

Conceptos clave

- El problema de partida: los jugadores de élite necesitan analizar partidas con motores potentes (Stockfish), pero no podían permitirse infraestructura cloud cara ni mantenerla solos

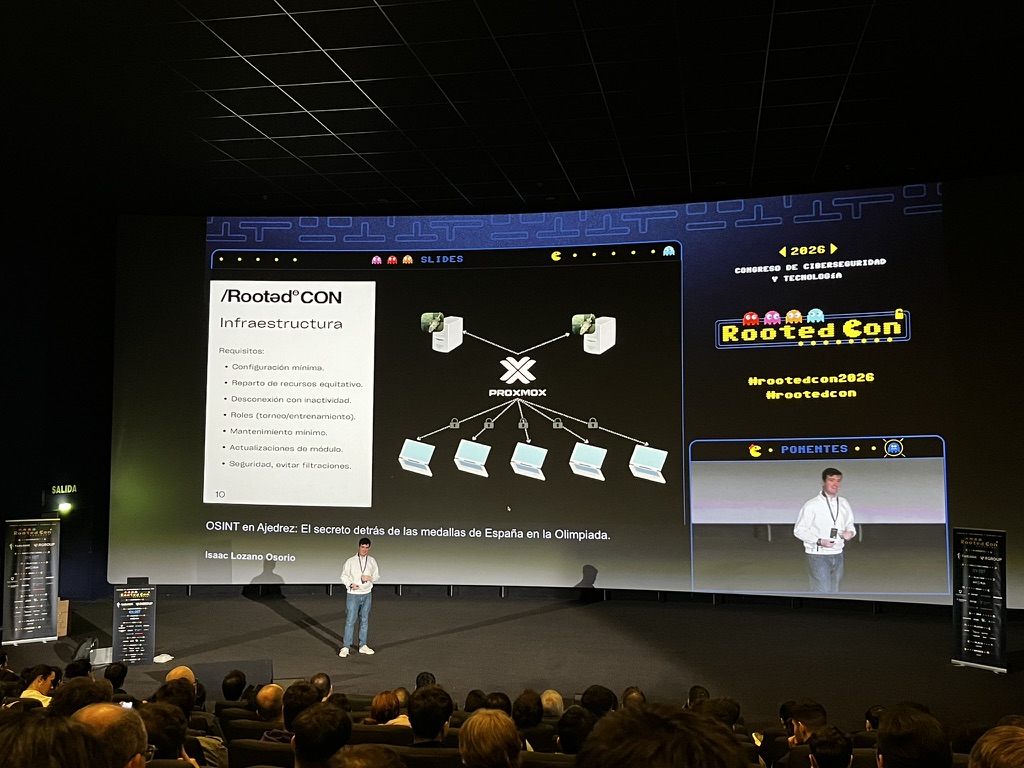

- Solución de infraestructura: clúster con Proxmox + dos servidores, balanceo de carga, desconexión por inactividad a las 2h, roles diferenciados (torneo vs entrenamiento), actualización de módulos en caliente

- Análisis de patrones: se descargaron partidas OTB (presenciales) y online de cada rival, se compararon con una baseline basada en Carlsen, y se detectaron debilidades concretas

- Ejemplo real: Ding Liren fallaba sistemáticamente en finales a partir de la jugada 40 → se preparó para ir a finales forzados → lo que acabó pasando en el Mundial

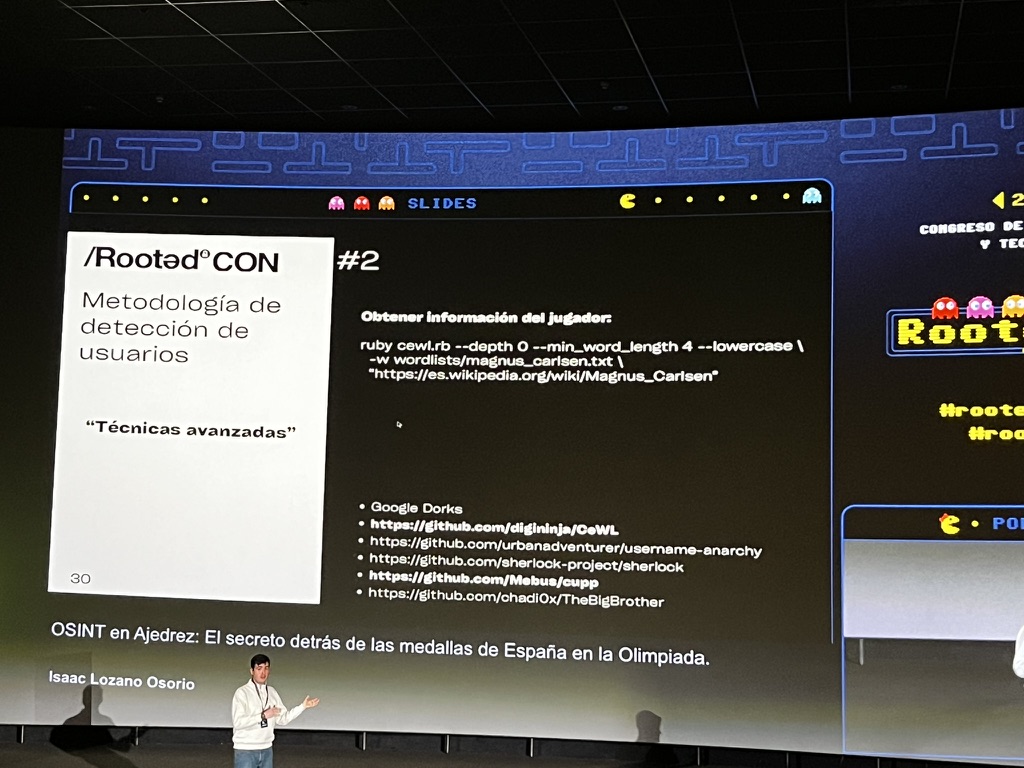

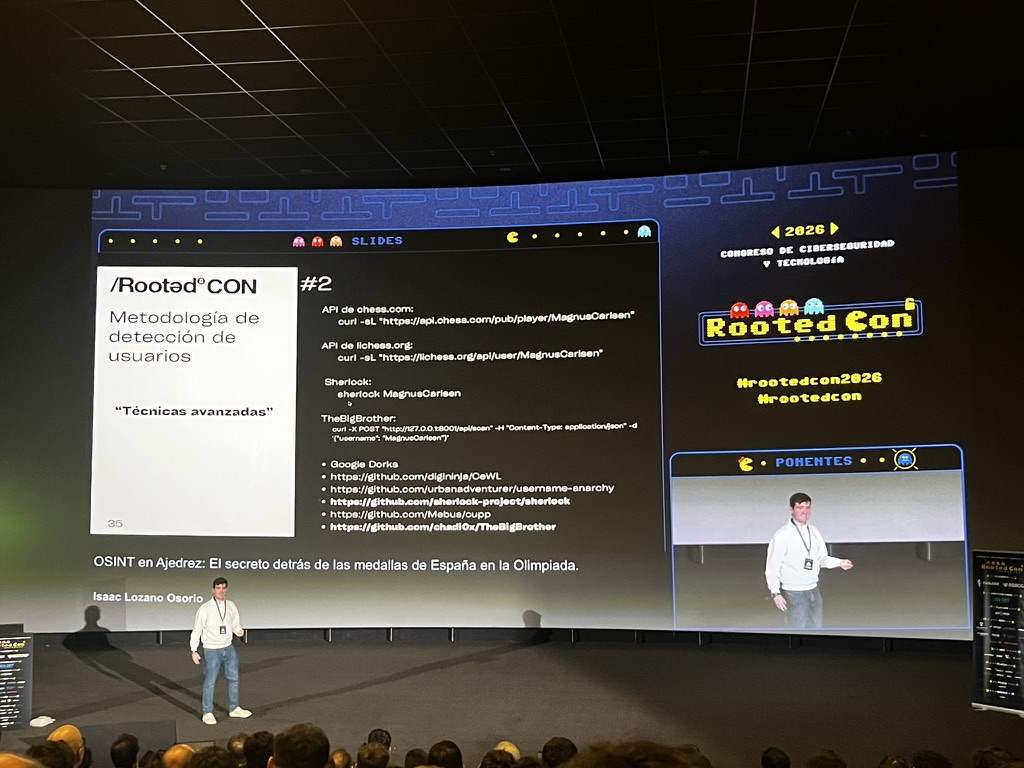

- OSINT para sacar nicks: combinación de Chess.com/Lichess API pública, Google dorks buscando PDFs de torneos, Sherlock/whatsmyname, estilometría comparando jugadas OTB vs online, correlación de ELO oficial con ELO de plataforma

- Herramientas usadas: CeWL (diccionario desde Wikipedia), CUPP adaptado para generar posibles usernames, Username Anarchy

- Fallos de seguridad de los propios jugadores: un cámara grabó sin querer la pantalla del entrenador de Caruana filtrando preparación, Ding jugó partidas de entrenamiento en una cuenta nueva en Lichess y quedaron indexadas públicamente

Desarrollo/contexto

Lo más interesante de la charla es ver cómo técnicas de OSINT que usamos en ciberseguridad ofensiva se trasladan directamente a un contexto completamente diferente. Básicamente, lo que hacen los pentesters para enumerar usuarios de una organización es exactamente lo mismo que aquí se hizo para localizar los perfiles online de jugadores que intentaban ocultarlos. El proceso es el mismo: generas una wordlist a partir de datos públicos del objetivo, compruebas existencia de usuarios vía API, y luego verificas que realmente sea esa persona con técnicas más finas como la estilometría.

La parte de análisis de partidas conecta bien con el concepto de behavioral analysis. No solo importa qué jugadas hace, sino cuándo las hace: si un jugador piensa mucho al principio y va rápido al final (o al revés), eso cambia completamente cómo deberías prepararte contra él. El proyecto acabó generando informes individuales por jugador rival en cada ronda, con datos de timing, precisión por fase de partida y patrones de apertura.

Términos técnicos

- OTB (Over The Board): partida presencial física, no online

- ELO: sistema de puntuación de nivel, equivalente a ranking ATP en tenis

- Centipeones: métrica de error por jugada; 100 = valor de un peón, sirve para cuantificar imprecisiones

- CeWL: herramienta que extrae vocabulario de una web para generar diccionarios

- CUPP: herramienta de generación de contraseñas/usuarios basada en datos personales

- Estilometría: análisis estadístico del estilo (aquí, de las jugadas) para identificar a alguien

Conclusiones

Me llevo sobre todo la idea de que las técnicas de OSINT son agnósticas al dominio. El flujo reconocimiento → enumeración → verificación → análisis es el mismo da igual si estás auditando una empresa o preparando una olimpiada de ajedrez. También el recordatorio de que hasta jugadores con equipos de seguridad contratados (Carlsen con Microsoft) tienen fallos básicos de concienciación en su entorno más cercano.

Para investigar más

- Lichess API pública y su programa de vulnerability disclosure

- Cómo funciona la correlación de ELO entre plataformas (hay una web que hace ese matching)

- Estilometría aplicada a OSINT fuera del ajedrez