Inside the Apple Orchard: 20 years of macOS Malware TTPs

Author: Daniel Lastanao Miró and Ricardo J. Rodríguez

Malware en macOS: análisis estático y dinámico de muestras reales

Conferencia técnica de seguridad, presentada por Ricardo y Dani (con Tania). Publicado en Computer & Security.

Idea principal

El rollo de esta charla es desmontar el mito de que Mac es invulnerable. El equipo ha construido un dataset de malware para macOS desde 2016 hasta 2024, lo ha analizado de forma estática y dinámica, y ha mapeado los comportamientos a la matriz MITRE ATT&CK. Básicamente, un trabajo de ciencia abierta y reproducible para entender cómo funciona el malware en macOS.

Conceptos clave

- Dataset de 57.000+ muestras scrapeadas de VirusShare, MalwareBazaar y VirusTotal

- Filtro: detectadas por al menos 5 antivirus y con cabecera MIME de ejecutable Mac

- Análisis estático con Radare2, DIE (Detect It Easy) y AVClass para normalizar etiquetas de familias

- Análisis dinámico: no podían montar VMs de Mac fácilmente, así que tiraron de los reportes de sandbox de VirusTotal (3 máquinas Mac)

- 280 familias detectadas, top: AMOS (robo de info) y adware/PUAs

- 83% arquitectura x86-64, ARM va subiendo. Los fat binaries incluyen las dos para garantizar ejecución en cualquier equipo

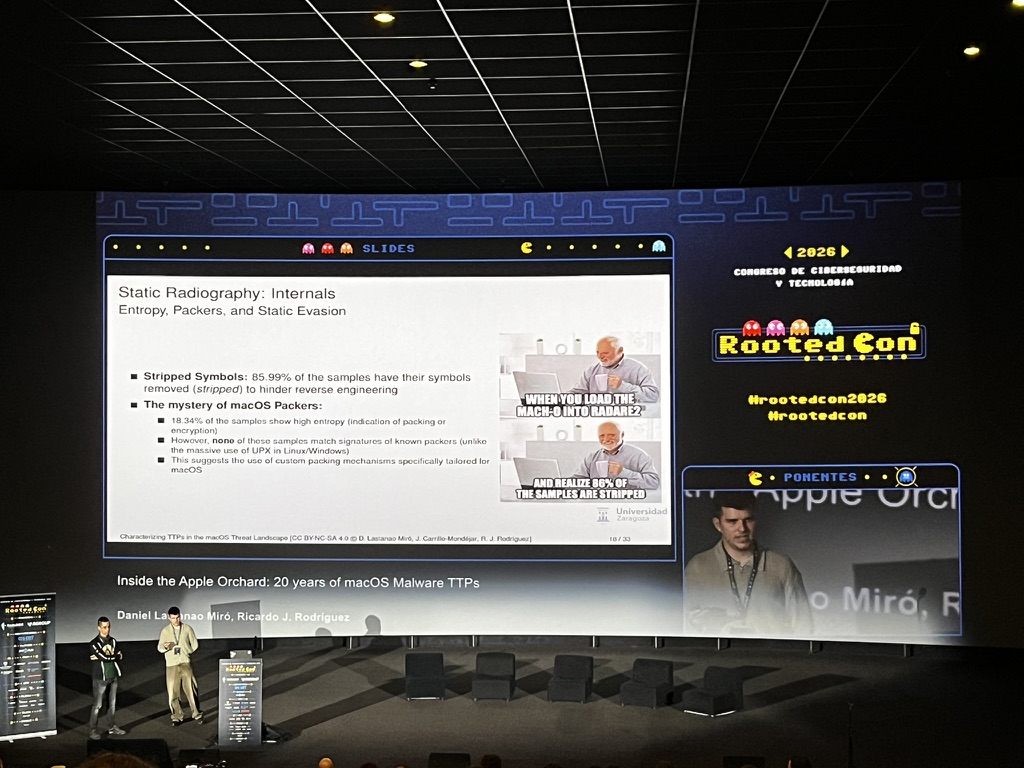

- 86% de binarios estripeados (sin símbolos), dificulta el análisis estático

- Solo 18% empaquetados, porque UPX no soporta nativamente el formato Mach-O

Desarrollo/contexto

Las protecciones de macOS son XProtect (antivirus por reglas YARA), Gatekeeper (políticas de firma de código), SIP (System Integrity Protection, que impide tocar directorios del sistema incluso siendo root) y el sistema de notarización de Apple. Suenan robustas, pero bypassearlas es bastante sencillo: borrar el atributo de cuarentena desde consola, usar curl para descargar sin levantar el flag, o hacer clic derecho > abrir. El malware lo sabe y lo aprovecha.

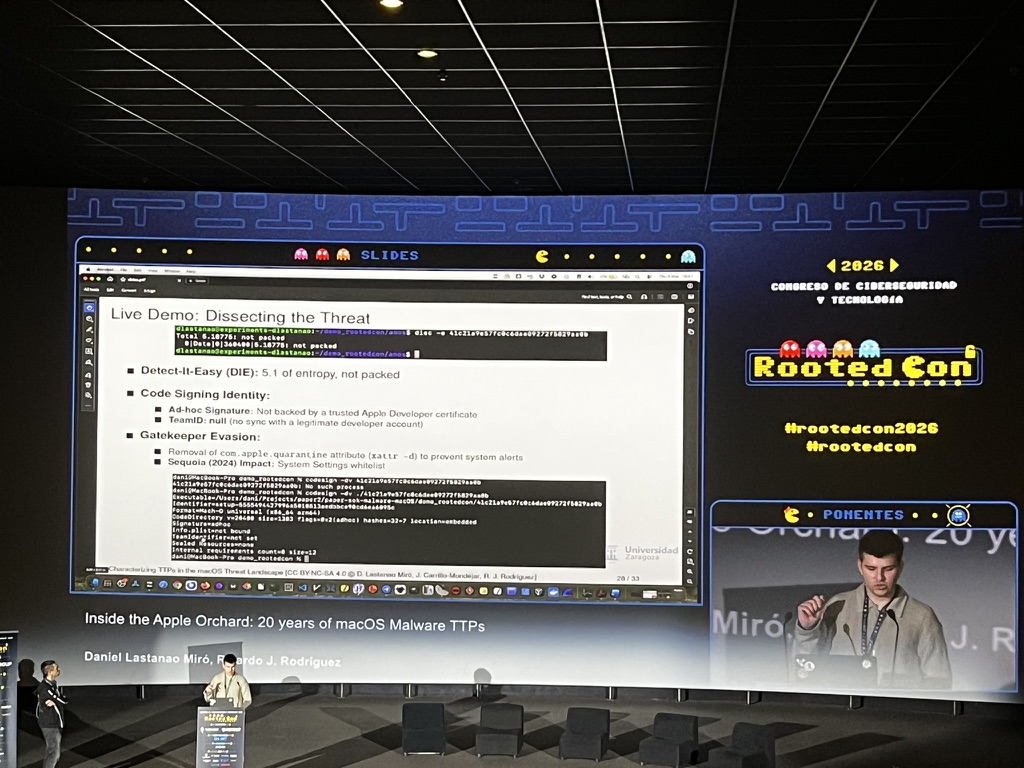

En cuanto al comportamiento dinámico, lo más observado fue comunicación con C2 (96% de muestras con ejecución dinámica), técnicas de evasión (sandboxes, antianálisis con sleep, comprobar si corre en VM) y persistencia vía LaunchAgents y LaunchDaemons. Movimiento lateral casi nulo, solo 21 muestras con indicios de VNC. Las demos en vivo lo ilustraron bien: AMOS usando AppleScript para sacar una ventana falsa pidiendo contraseña, un minero camuflado como post en lugar de bin/bash, y un sample creando archivos de persistencia en LaunchDaemons haciéndose pasar por proceso legítimo de Apple.

Términos técnicos

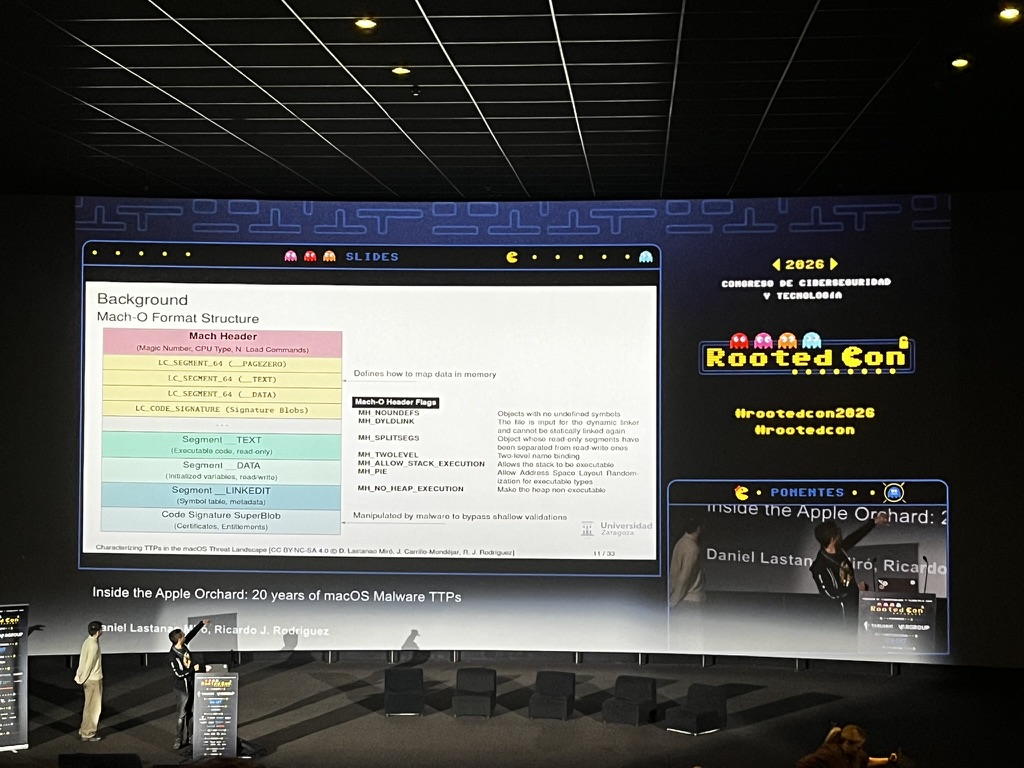

- Mach-O: formato de binario ejecutable de macOS

- Fat binary: binario que contiene múltiples arquitecturas (x86-64 + ARM) en un solo archivo

- SIP: protección que bloquea escritura en directorios del sistema aunque seas root

- AVClass: herramienta que normaliza las etiquetas de familias de malware entre distintos antivirus

- LaunchAgents / LaunchDaemons: mecanismos de persistencia en macOS a nivel usuario y sistema respectivamente

- DGA: dominios generados algorítmicamente por el malware para comunicación con C2

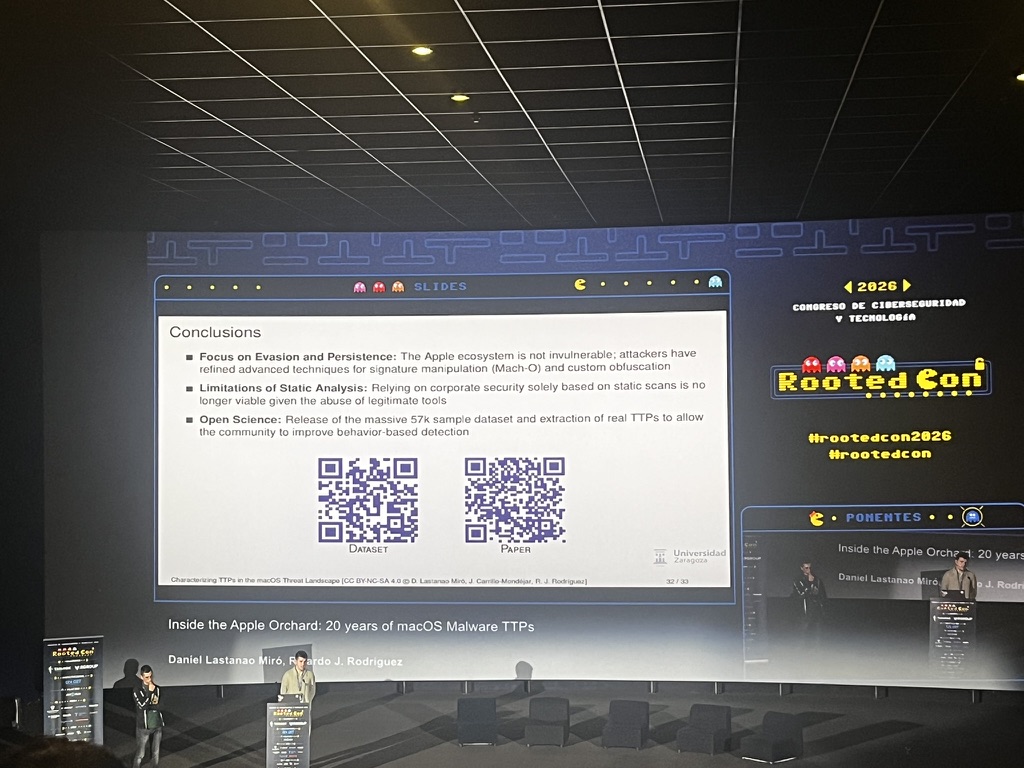

Conclusiones

Mac no es seguro por diseño, simplemente había menos malware porque era un mercado más pequeño. Con la adopción creciente de Apple Silicon y el aumento de usuarios corporativos, el nicho se vuelve más atractivo para los atacantes. El malware que existe ya es sofisticado: evasión de sandboxes, ofuscación, firma ad-hoc, abuso de herramientas nativas del sistema. El análisis estático tiene limitaciones serias por el estripeado y la ofuscación, así que hay que ir al comportamiento dinámico.

Para investigar más

- AVClass (grupo de Juan Caballero, IMDEA Software)

- Matriz MITRE ATT&CK y su aplicación a macOS específicamente

- DGA Archive (Fraunhofer Institute)

- Dataset publicado por los autores junto al paper en Computer & Security

https://github.com/malicialab/avclass