SATCOM: Attacker's perspective

Author: Gabriel Gonzalez

Ciberseguridad en comunicaciones vía satélite

Conferencia técnica (contexto: evento tipo congreso de seguridad, probablemente España. Sin fecha explícita en la transcripción)

Idea principal

El ponente, investigador de seguridad en IACTIV, explica cómo está estructurada la superficie de ataque de los sistemas de comunicación por satélite: desde el dispositivo del usuario hasta el satélite en sí, pasando por el segmento terrestre. La idea central es que encadenando vulnerabilidades en distintos puntos de la arquitectura se puede llegar a comprometer prácticamente cualquier parte del sistema, incluyendo modems de uso militar y antenas en aviones o barcos.

Conceptos clave

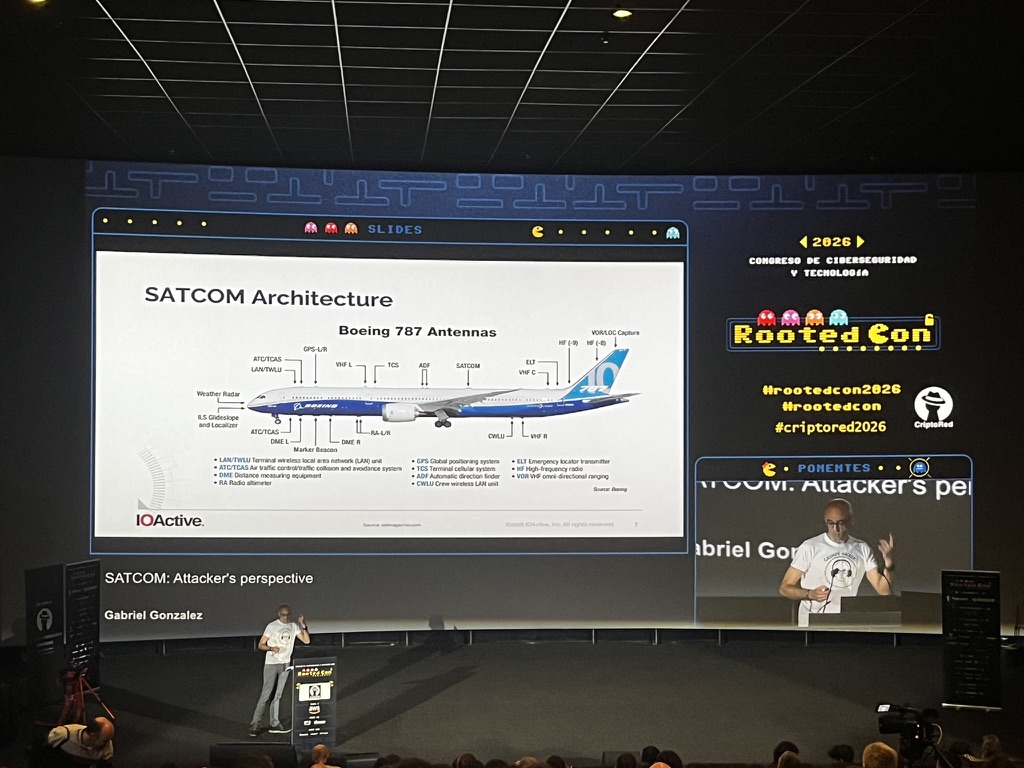

- La arquitectura satélite tiene tres partes: segmento de usuario (antena en casa, barco, avión), segmento espacial (los satélites) y el Ground Segment o "Head-end System" (el backend que enruta el tráfico)

- Dos tipos de órbitas principales: GEO (geoestacionaria, satélites quietos) y LEO (satélites en movimiento continuo, Starlink y similares)

- Los satélites más simples son repetidores; los más modernos hacen rutado, autenticación, comunicación entre ellos

- Para comprometer el satélite directamente, primero hay que comprometer el Ground Segment, que es donde están los sistemas de gestión

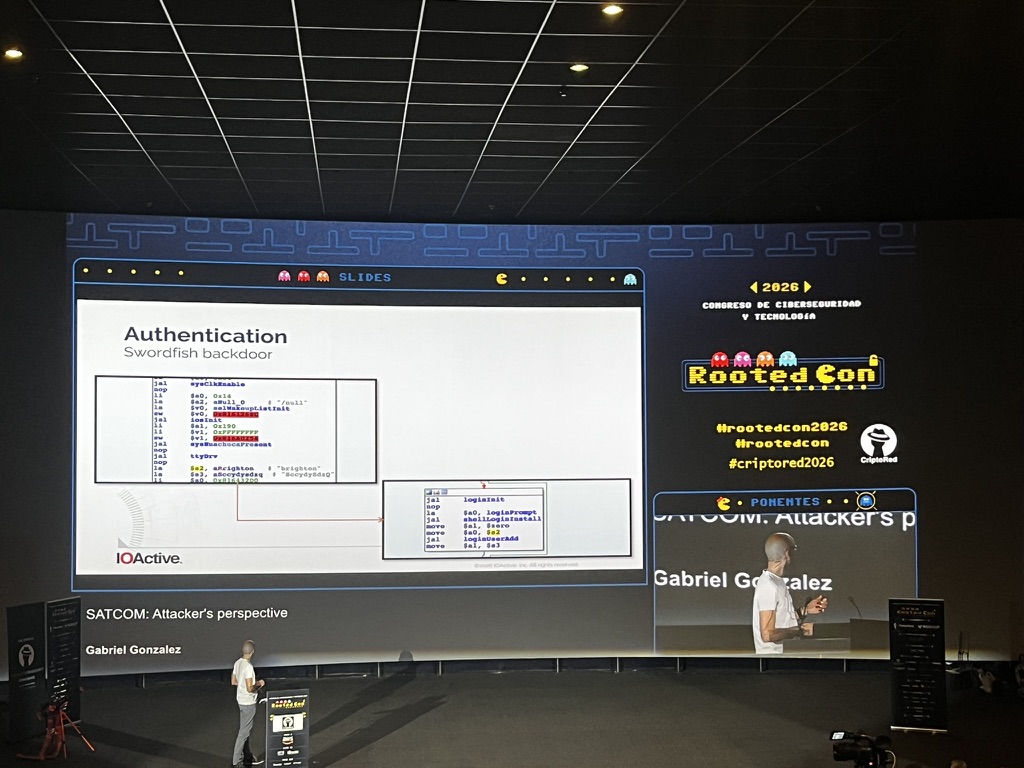

- Vulnerabilidades encontradas en modems de uso militar: command injection por el campo ping (sí, el del ping clásico), contraseñas hardcodeadas de root, sin autenticación en interfaces expuestas a internet

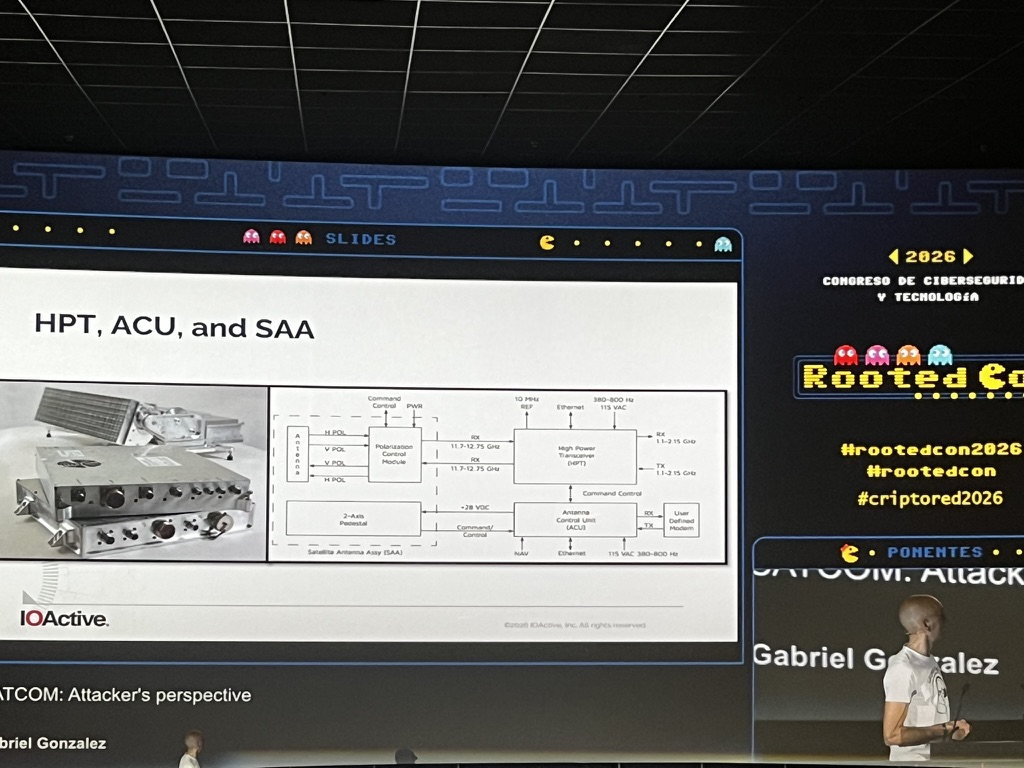

- En aviones: ACU (Antenna Control Unit) con credenciales hardcodeadas extraídas por ingeniería inversa del software de mantenimiento oficial. Shell remota accesible desde tierra

- En sistemas marítimos (Intelian): CGI con ejecución directa de comandos sin validar, todo corriendo como root

- La botnet Mirai también comprometió algunos de estos sistemas por credenciales por defecto en Telnet/FTP, sin que nadie lo hubiera detectado

Desarrollo/contexto

Lo que más me llama la atención de la charla es el rollo del "chaining": ninguna vulnerabilidad aislada es suficiente para llegar al satélite, pero encadenando tres o cuatro fallos bastante ordinarios (command injection, hardcoded passwords, falta de autenticación) puedes acabar controlando el Ground Segment y desde ahí manejarte con los satélites. Es básicamente lo mismo que en cualquier pentest de red corporativa, solo que el impacto es global.

El ejemplo del blackout accidental lo dice todo: durante un test de intrusión real, sin querer apagaron los modems de un operador entero y dejaron sin cobertura flotas de barcos en todo el mundo durante dos horas. Los barcos tiraron de Inmarsat (que cobra por kilobyte) y la factura debió ser brutal. Eso ilustra bien por qué estos sistemas son críticos y por qué da un poco de vértigo que tengan los mismos fallos que un router doméstico chino.

También es interesante el vector físico: las antenas de estos sistemas transmiten a decenas o cientos de vatios, y si controlas la ACU puedes apuntar la señal a donde quieras. No es ciencia ficción, es física básica con implicaciones serias. El ataque ruso de Viasat en Ucrania que menciona al final usó algo parecido para dejar inutilizables miles de modems enviando señales maliciosas.

Términos técnicos

- ACU (Antenna Control Unit): sistema que mueve y orienta la antena para mantener señal con el satélite

- BUC/LNB (Block Up/Down Converter): amplifican y convierten la señal RF antes/después de enviar al satélite

- GEO / LEO: órbitas geoestacionaria y baja, respectivamente

- Head-end System: infraestructura terrestre central del operador, gestiona portadoras y configuración de satélites

- VxWorks: sistema operativo de tiempo real muy usado en sistemas embebidos y hardware crítico

- CGI: interfaz de scripts en servidores web, aquí usada sin validar inputs

Conclusiones

La charla deja claro que los sistemas SATCOM no son mágicamente seguros por ser "infraestructura crítica espacial". Tienen los mismos fallos de siempre: passwords hardcodeadas, inputs sin sanitizar, interfaces sin autenticación. Lo que cambia es el impacto: no es un router de casa, es potencialmente la comunicación de flotas enteras, aviones civiles o sistemas militares.

También quedo con que el punto de entrada más viable sigue siendo el equipo del usuario (el modem), que es accesible y muchas veces está expuesto en Shodan. Desde ahí, con paciencia y encadenando fallos, se puede llegar muy lejos.

Para investigar más

- Investigación de Viasat (KA-SAT) hack de 2022 y cómo funcionó técnicamente

- Proyecto COSMOS de VisionSpace en Black Hat 2024 (vulnerabilidades en software open source para satélites)

- Cómo funciona el estándar DVB-S2 y DVB-RCS2 (protocolos de comunicación satélite)

- Shodan filters para encontrar sistemas SATCOM expuestos (con fines académicos)

SATCOM: Attacker's perspective