¿Sigue siendo seguro insultar detrás de una pantalla? - OSINT en Videojuegos

Author: Laura Centeno Huarcaya

Idea principal

La ponente, analista de malware y coordinadora de Incident Response, explica cómo a partir de un simple nombre de usuario en un videojuego se puede construir un perfil completo de una persona usando técnicas OSINT. No es teoría — es un proceso cíclico y real que ella misma practica en su tiempo libre.

Conceptos clave

- El gamertag es el punto de entrada: tiene dos partes útiles, el ID (inmutable, no cambia aunque el usuario cambie de nombre) y el string (el apodo, que sí varía pero siempre gira en torno a un núcleo)

- Los gamers reutilizan nombres en múltiples plataformas (Steam, Epic, Riot, Xbox, PSN...) lo que facilita mucho el rastreo

- El ciclo OSINT tiene tres pasos: Gamertag → Redes sociales → Nombre/correo real. Pero no es lineal, es cíclico — lo que sacas en el paso 3 lo metes de nuevo en el paso 1

- Los gamers son colectivamente el segmento más vulnerable a brechas de seguridad: cheats maliciosos, skins fraudulentas, Discord hackeado... todo deja rastro

- Las conexiones de Twitch Drops (vincular cuentas de Epic, Steam, Riot a Twitch para conseguir cosméticos) exponen asociaciones entre cuentas que normalmente estarían separadas

- Los vídeos y clips viejos son oro: cuanto más antiguo el contenido, menos conciencia de privacidad tenía la persona al subirlo

Desarrollo/contexto

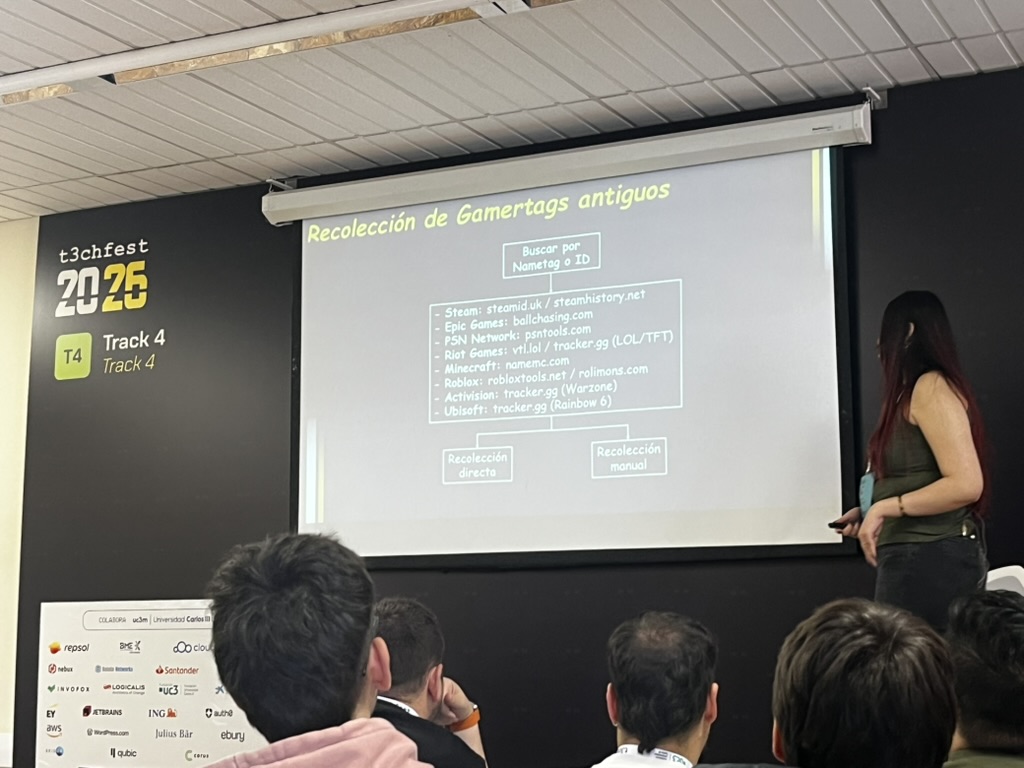

La parte más interesante técnicamente es la de pivoting. El proceso básico es: consigues el gamertag → buscas nombres antiguos con trackers no oficiales (hay APIs reversibles para automatizarlo) → con esos nombres vas a herramientas tipo IDCrawl para descubrir en qué redes usa el mismo nombre → de ahí sacas correo, nombre real o teléfono → y vuelves al inicio con información nueva.

Lo que más me llamó la atención es la parte de credenciales filtradas. Si el usuario jugó Minecraft hace años (juego antiguo, lleno de brechas), es probable que su contraseña de esa época aparezca en algún dump. Y si buscas por esa contraseña en bases de datos de InfoStealers, puedes encontrar otros correos o cuentas que usaron esa misma contraseña. Básicamente, la negligencia en seguridad de hace diez años sigue siendo explotable hoy.

Términos técnicos

- OSINT: Open Source Intelligence, recopilación de información a partir de fuentes públicas

- Gamertag: nombre de usuario en plataformas de videojuegos

- InfoStealer: malware que roba credenciales y datos del sistema

- Pivoting: usar un dato para encontrar otro dato relacionado, encadenando la búsqueda

- Doxing: recopilar y exponer información personal de alguien online (la ponente lo llama "conocer a alguien en profundidad")

Conclusiones

La charla deja claro que la huella digital de un gamer es enorme y muy poco protegida. Los gamers comparten datos en Discord, Twitch, foros y trackers sin pensárselo dos veces, y toda esa información está conectada si sabes dónde mirar. La recomendación final de la ponente tiene mucho sentido: dóxeate a ti mismo antes de que lo haga otro, así sabes qué tienes expuesto y puedes cerrar lo que no quieres que sea público.

Para investigar más

- Cómo funciona el reversing de APIs en trackers de videojuegos para automatizar la recolección de gamertags

- Herramientas de username search: IDCrawl, Sherlock, Maigret — diferencias y cuál da menos falsos positivos

- Cómo funcionan exactamente los InfoStealers dirigidos a gamers (la ponente menciona que el 46% de ~50.000 muestras analizadas iban a este segmento)